Game Over: Sony verliert Schlüssel für PS5

Houston, hat jemand unseren BootROM-Schlüssel gesehen?

Ein Kommentar von Christian Spaan

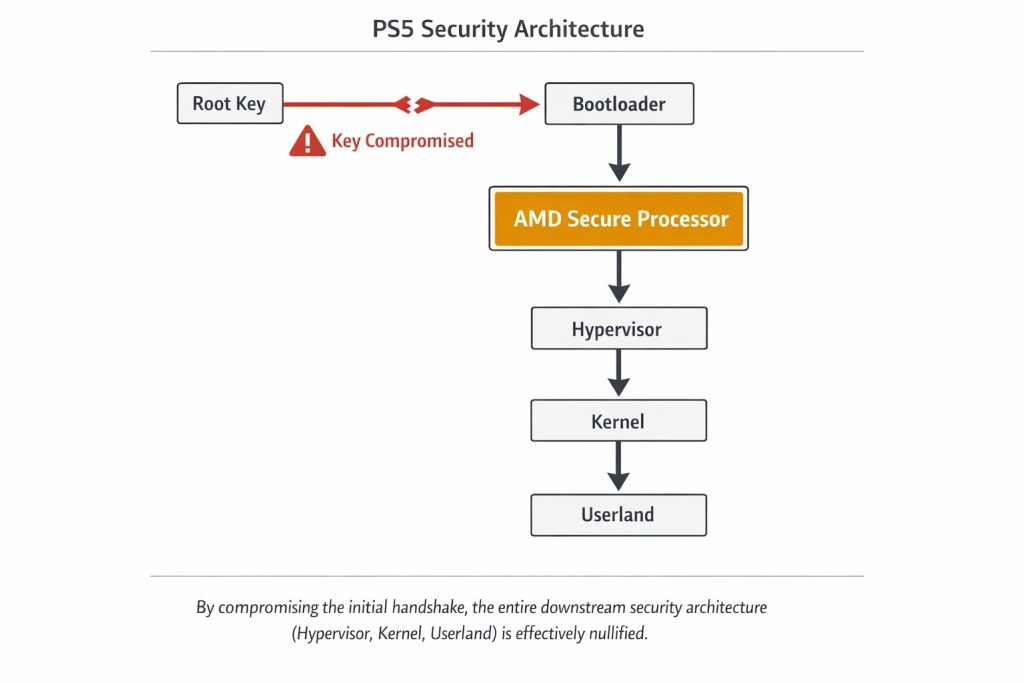

Wenn der Bootloader einer Konsole kryptographisch verrammelt signiert ist, dann sollte man auf den Schlüssel lieber gut aufpassen. Denn wenn erst ein Backup des sogenannten BootROM-Schlüssels im Neuland grassiert, steht das Scheunentor für Modifikationen der Konsole sperrangelweit offen. Was daran liegt, dass durch das Bekanntwerden des BootROM-Schlüssels die gesamte Chain-of-Trust hinüber ist.

Neujahrsüberraschung Deluxe

Am Abend des 31. Dezember 2025 explodierten plötzlich gewisse Kanäle in gewissen Kreisen aufgrund der Nachricht, dass der hardkodierte Schlüssel für das BootROM (Stage 0) von Sonys Playstation 5 ein öffentliches Backup erfahren hat. Somit kann die Signatur des Bootloaders (Stage 1) verifiziert werden, was den Weg für einen benutzerdefinierten Bootloader ebnet, der so ziemlich alles booten kann. Und weil eine Konsole, die beim Start die Eingabe eines ellenlangen Hexkeys erfordern würde, unverkäuflich wäre, wird der Schlüssel praktischerweise direkt ab Werk in Silizium gemeißelt. Deshalb spricht man von ROM (Read-Only Memory) - mit der Konsequenz, dass dieser Fauxpas Sonys nicht per Update zu beheben ist: Mit anderen Worten: Jede bisher ausgelieferte Playstation 5 kommt mit einem "Schloss", dessen Schlüssel nun öffentlich verfügbar ist. Für interessierte Parteien bedeutet dies nicht nur Happy New Year, sondern auch Happy Hacking.

ROM steht für Read-Only Memory (Nur-Lese-Speicher). Der Code und die Schlüssel im BootROM werden während der Herstellung physisch in das Silizium der APU eingraviert. Sony kann diese Schlüssel auf Konsolen, die bereits in Ihrem Wohnzimmer stehen, nicht ändern.

https://thecybersecguru.com/news/ps5-rom-keys-leaked/

Immer Ärger mit den ROMs

Doch ist dies mitnichten das erste Mal, dass Sony Pech mit ROMs hat. Im Jahre des Herrn 2005 wurde bekannt, dass Sony BMG für einige seiner Musik-CD-ROMs den Kopierschutz Extended Copy Protection (XCP) der Firma First4Internet verwendete, um Käufer daran zu hindern, ihre frisch gekaufte Musik-CD in ein CD-Laufwerk zu schieben und die Musik in digitaler Form auf den Rechner zu ziehen. Damals wollte man angesichts von Napster & Co unter allen Umständen verhindern, dass etwas in Umlauf gerät, dass von der Musikindustrie als "Digitaler Master" bezeichnet wurde. Nur zu dumm, dass zahllose CD-Player die Wiedergabe der frisch gekauften CD ebenfalls versagten: Statt einer CD hatte man tatsächlich einen blaustichigen Billigspiegel zu einem stark überteuerten Preis erstanden.

Geschichte wiederholt sich

Pech hatte Sony auch schon mit den Inkarnationen 3 & 4 seiner Playstation. So etwa mit dem berüchtigten fail0verflow Hack für die PS3 im Jahr 2010 und dem Kernel Exploit GoldHEN für die PS4. Allerdings kam es nie soweit, dass Ebene 0 (Stage 0) komplett kompromittiert wurde. Insofern ist die neuerliche Transparenzoffensive Sonys durchaus zu begrüßen.

Ausblick

Denn hierdurch wird es zum Beispiel möglich, die eigenhändig gekaufte Hardware so zu verwenden, wie es einem passt. So ließen sich etwa Linux und Steam darauf installieren, wenn man vom Sony-eigenen Angebot nicht länger überzeugt ist. Oder ein Custom-Playstation-ROM. Oder ein Emulator. Oder ein schicker Server. Die Möglichkeiten werden dank der Generösität Sonys praktisch grenzenlos sein.

PS: Sony - wir lieben dich 😘😘😘

Comments